Com a expert informàtic, probablement esteu familiaritzat amb el terme 'pot de mel'. Però, què és exactament un honeypot i com pot protegir el vostre sistema informàtic?

Un honeypot és un sistema informàtic dissenyat per atraure i atrapar actors maliciosos. En atraure atacants amb un objectiu atractiu, els honeypots poden distreure'ls i detectar-los, mentre que d'altra manera estan ocupats intentant causar estralls al vostre sistema.

Honeypots es pot desplegar de diverses maneres, depenent de les vostres necessitats. Alguns honeypots estan dissenyats simplement per detectar i registrar activitats sospitoses, mentre que d'altres estan dissenyats per atraure i atrapar els atacants. Independentment de com implementeu un honeypot, poden ser una eina eficaç per protegir el vostre sistema d'actors maliciosos.

Si busqueu una capa addicional de seguretat per al vostre sistema informàtic, un honeypot pot ser la solució adequada per a vosaltres. En atraure i detectar actors maliciosos, els honeypots us poden ajudar a mantenir el vostre sistema segur i protegit.

millors jocs de beisbol per a PC

Esquers són trampes que s'estableixen per detectar intents d'ús no autoritzat dels sistemes d'informació per tal d'aprendre dels atacs per millorar encara més la seguretat informàtica.

Tradicionalment, per mantenir la seguretat de la xarxa, cal estar atent, utilitzant mètodes de protecció de la xarxa com ara tallafocs, sistemes de detecció d'intrusions i xifratge. Però la situació actual requereix mètodes més actius per detectar, reflexionar i contrarestar els intents d'ús il·legal dels sistemes d'informació. En aquest escenari, l'ús de honeypots és un enfocament proactiu i prometedor per combatre les amenaces de seguretat de la xarxa.

Què és l'esquer

Tenint en compte el camp clàssic de la seguretat informàtica, l'ordinador ha de ser segur, però en el camp Esquers , els forats de seguretat s'obren a propòsit. Els esquers es poden definir com una trampa dissenyada per detectar intents no autoritzats d'utilitzar sistemes d'informació. En essència, els honeypots converteixen les taules en pirates informàtics i experts en seguretat informàtica. L'objectiu principal de l'honeypot és detectar atacs i aprendre d'ells, i utilitzar la informació obtinguda per millorar la seguretat. Els honeypots s'han utilitzat durant molt de temps per rastrejar l'activitat dels intrusos i protegir-se de les amenaces imminents. Hi ha dos tipus d'esquers:

- Esquer de recerca - Research Lure s'utilitza per estudiar les tàctiques i tècniques dels intrusos. S'utilitza com a lloc d'observació per veure com funciona un atacant quan un sistema està compromès.

- esquer de producció - S'utilitzen principalment per detectar i protegir organitzacions. L'objectiu principal d'un pot de mel de fabricació és ajudar a reduir el risc en una organització.

Per què personalitzar els esquers

El valor d'un esquer depèn de la informació que se'n pugui obtenir. El seguiment de les dades que entren i surten de l'honeypot permet a l'usuari recopilar informació que no està disponible d'una altra manera. En general, hi ha dues raons populars per establir un esquer:

- Aconseguir comprensió

Descobriu com investiguen els pirates informàtics i com intenten accedir als vostres sistemes. La idea general és que a mesura que es manté un registre de les activitats dels atacants, es pot obtenir informació sobre les metodologies d'atac per protegir millor els seus sistemes de producció reals.

- Recollir informació

Recolliu la informació forense que necessiteu per detenir o processar els pirates informàtics. Aquest és el tipus d'informació que sovint es requereix per proporcionar als funcionaris de la llei els detalls que necessiten per processar.

desactiva la finestra emergent del missatge de Facebook

Com els honeypots protegeixen els sistemes informàtics

Un honeypot és un ordinador connectat a una xarxa. Es poden utilitzar per investigar les vulnerabilitats del sistema operatiu o de la xarxa. Segons el tipus de configuració, podeu estudiar els forats de seguretat en general o en particular. Es poden utilitzar per controlar les accions d'una persona que té accés a l'esquer.

Els esquers solen basar-se en un servidor real, un sistema operatiu real i dades que semblen reals. Una de les principals diferències és la ubicació de la màquina en relació amb els servidors reals. L'activitat més important de l'honeypot és la recopilació de dades, la capacitat de registrar, alertar i capturar tot el que fa un atacant. La informació recollida pot ser molt crítica per a un atacant.

Esquers amb alta i baixa interacció

Els honeypots amb un alt nivell d'interacció es poden veure completament compromesos, permetent que l'adversari tingui accés complet al sistema i l'utilitzi per a més atacs a la xarxa. Amb aquests honeypots, els usuaris poden obtenir més informació sobre atacs dirigits als seus sistemes o fins i tot atacs interns.

En canvi, els honeypots de baixa interacció només ofereixen serveis que no es poden utilitzar per obtenir accés complet als honeypots. Són més limitats, però útils per recollir informació a un nivell superior.

Beneficis d'utilitzar esquers

- Recull dades reals

Tot i que els honeypots recullen una petita quantitat de dades, gairebé totes aquestes dades representen un atac real o una acció no autoritzada.

- Reducció falsa positiva

Amb la majoria de tecnologies de detecció (IDS, IPS) la majoria de les alertes són falses alertes, mentre que amb Honeypots no és així.

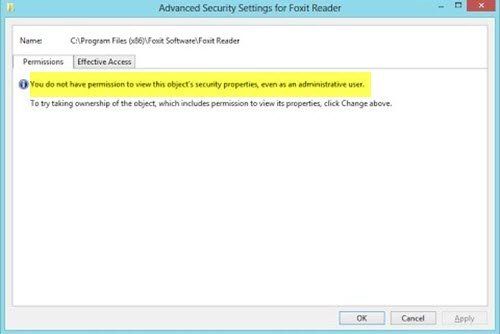

no es poden canviar els permisos de Windows 7

- rendible

Honeypot simplement interactua amb l'activitat maliciosa i no requereix recursos d'alt rendiment.

- Xifratge

Amb honeypot, no importa si l'atacant utilitza xifratge; l'activitat encara es registrarà.

- Només

Els esquers són molt fàcils d'entendre, desplegar i mantenir.

Baixeu l'eina de reparació de PC per trobar i corregir automàticament els errors de WindowsHoneypot és un concepte, no una eina que es pot implementar simplement. Heu de saber per endavant què aprendran i, a continuació, l'esquer es pot personalitzar per adaptar-se a les seves necessitats específiques. Hi ha informació útil a sans.org si necessiteu saber més sobre això.

![Kodi no s'instal·larà ni obrirà a l'ordinador [Corregit]](https://prankmike.com/img/kodi/26/kodi-won-rsquo-t-install-or-open-on-pc-fixed-1.jpg)